من الاحتجاج إلى الخطر المحدق

استهداف المجتمع المدني الأردني بتقنيات “سيلبرايت” الإسرائيلية

Illustration by DD

The following is the Arabic translation of the Citizen Lab report titled “Cellebrite’s Forensic Extraction Technology Widely Deployed Against Civil Society in Jordan.”

- النتائج الرئيسية

- مقدمة

- ١. خلفية: الحقوق الرقمية في الأردن

- ٢. سيلبرايت: المشكلة الحقوقية المتنامية لعملية الاستخراج الجنائي الرقمي

- ٣. تأكيدات إساءة استخدام سيلبرايت جنائيًا في الأردن

- ٤. السجلات القضائية توسّع نطاق حالات إساءة استخدام سيلبرايت

- ٥. ردود سيلبرايت

- ٦. خاتمة: تقنيات سيلبرايت تسهّل انتهاكات حقوق الإنسان

- ٧. التوصيات

- شكر وتقدير

مدخل

شهد الفضاء المدني الأردني انكماشًا طرديًا خلال العقد الماضي، حيث لجأت السلطات الأردنية إلى تدابير عديدة قانونية وغير قانونية بغرض تكبيل حرية التعبير وحرية تشكيل الجمعيات. خلال هذا التحقيق الذي عملنا عليه لعدة سنوات، أصبح لدينا ثقة كبيرة بأن الأجهزة الأمنية الأردنية لجأت لاستخدام آليات “الاستخراج الجنائي الرقمي” forensic extraction ببرمجيات شركة “سيلبرايت” Cellebrite الإسرائيلية لاستهداف أجهزة مؤسسات المجتمع المدني. تنتهك هذه الممارسات -على الأرجح- المعاهدات الدولية لحقوق الإنسان التي صادق عليها الأردن. ننشر نتائج هذا التقرير، بالتوازي مع صدور تقرير آخر عن مشروع الإبلاغ عن الجريمة المنظمة والفساد (OCCRP)، والذي يستند إلى مقابلات شخصية مع عدد من الضحايا.

النتائج الرئيسية

- استخدمت السلطات الأردنية منتجات شركة “سيلبرايت” لاستهداف هواتف النشطاء وأعضاء المجتمع المدني الأردني واستخراج البيانات من دون موافقتهم.

- وجود مؤشرات اختراق على أجهزة “أندرويد وآيفون” iOS and Android، نرجّح بشدة أنها ناجمة عن استخدام منتجات سيلبرايت، ذلك خلال فحصنا لعدد من الأجهزة التي صادرتها السلطات الأردنية ثم أعادتها إلى أصحابها.

- تشير سجلات قضائية تمت مشاركتها مع “سيتيزن لاب” إلى استخدام “سيلبرايت” في الملاحقات الجنائية ضد النشطاء وأفراد المجتمع المدني الأردني، في مخالفة لمعاهدات حقوق الإنسان التي صادق عليها الأردن. (انتهاك)

- يعرض هذا التقرير سبع حالات فردية، بينما يؤكد سيتيزن لاب على وجود عشرات الحالات الأخرى ضمن المجتمع المدني الأردني. وتشير السجلات الجنائية التي حصلنا عليها خلال جولات اختبار سابقة، إلى استخدام السلطات الأردنية لبرمجيات سيلبرايت منذ عام ٢٠٢٠ على الأقل.

مقدمة

أجرينا فحصًا رقميًا جنائيًا لأربعة أجهزة تعود لنشطاء ومدافعين أردنيين عن حقوق الإنسان، صادرتها السلطات الأردنية خلال عمليات قبض واعتقال واستجواب، ثم أعادتها لاحقًا لأصحابها. كما حصلنا على ثلاث سجلات قضائية صادرة عن دعاوى جنائية ضد ناشطين وصحفيين بموجب قانون الجرائم الإلكترونية لعام ٢٠٢٣. يضم كل سجل تقريرًا تقنيًا ملخّصًا لعملية الاستخراج الجنائي الرقمي التي أُجريت على الأجهزة من قبل إدارة البحث الجنائي الأردنية. وقعت القضايا الموجودة بهذا التقرير، بين أواخر ٢٠٢٣ ومنتصف ٢٠٢٥، في سياق الاحتجاجات الداعمة للفلسطينيين في قطاع غزة.

نعرض سبع قضايا مختلفة، قادتنا إلى الاستنتاج بدرجة كبيرة لخضوع الأجهزة التي صودرت إلى الاستخراج الجنائي الرقمي باستخدام تقنيات سيلبرايت. كما تشير السجلات الجنائية التي حصلنا عليها خلال جولات فحص سابقة إلى استخدام السلطات الأردنية لمنتجات شركة سيلبرايت منذ عام ٢٠٢٠ على الأقل.

تأتي نتائج هذا التقرير بالتوازي مع صدور تقرير عن مشروع الإبلاغ عن الجريمة المنظمة والفساد (OCCRP) تضمن مقابلات شخصية مع عدد من الضحايا.

أرسل سيتيزن لاب ومشروع الإبلاغ عن الجريمة المنظمة والفساد، خطابات إلى سيلبرايت تتضمن ملخصًا للنتائج في ٢٩ ديسمبر/كانون الأول ٢٠٢٥، وتلقينا ردًا من شركة العلاقات العامة التابعة لهم، وفي ١٥ يناير/كانون الثاني ٢٠٢٦، أرسلنا خطابًا ثانيًا تضمن أسئلة إضافية، وتلقينا منهم ردًا آخر. ننشر ردود سيلبرايت هنا.

١. خلفية: الحقوق الرقمية في الأردن

خلال العقد الماضي، تقلصت مساحات الفضاء المدني في الأردن بشكل جذري، بعدما تبنت السلطات الأردنية تدابير قمعية قانونية وغير قانونية بشكل مطرد ضد حرية التعبير. واعتبارًا من عام ٢٠٢٤، قد صنّفت منظمة فريدوم هاوس الحرية الرقمية في الأردن ضمن فئة “الحرية الجزئية“، بينما صنّفت حالة الحريات في الأردن بشكل عام ضمن الفئة “غير الحرة”. كما شكّلت قوانين الجرائم الإلكترونية المتعاقبة عامي ٢٠١٥ و٢٠٢٣، ركيزة أساسية لهذا المشروع القمعي.

قوانين الجرائم الإلكترونية الأردنية لعامي ٢٠١٥ و٢٠٢٣

استُخدم قانون الجرائم الإلكترونية الأردني لعام ٢٠١٥ على نطاق واسع لمعاقبة حرية التعبير على الإنترنت. بموجب هذا القانون، استدعت السلطات الأردنية، بشكل منتظم، الصحفيين والنشطاء ورسامي الكاريكاتير، واحتجزتهم لأيام، وأحيانًا لأسابيع، بناءً على منشوراتهم على وسائل التواصل الاجتماعي، أو المحتوى الذي قاموا بمشاركته.

ألغت الحكومة الأردنية قانون الجرائم الإلكترونية واستبدلته بقانون آخر في منتصف ٢٠٢٣، موسعةً نطاقه وعقوباته. قوبل القانون الجديد بانتقادات واسعة من المنظمات الحقوقية والمفوض السامي لحقوق الإنسان بالأمم المتحدة، بسبب مصطلحاته وأحكامه الفضفاضة والغامضة والغرامات المالية الباهظة. على سبيل المثال، تجرّم المادة رقم ١٥ من قانون الجرائم الإلكترونية الأردني لعام ٢٠٢٣ نشر أو مشاركة “الأخبار الكاذبة” التي تستهدف بالأمن الوطني والسلم المجتمعي، أو ذم أو قدح أو تحقير أي شخص. وتستهدف المادة ١٧ من القانون ذاته المحتوى الذي من شأنه “إثارة الفتنة أو النعرات أو الحض على الكراهية أو الدعوة إلى العنف أو تبريره أو ازدراء الأديان” دون تعريف محدد لكل مصطلح. اُستخدمتا هاتان المادتان بشكل واسع لمقاضاة النشطاء السياسيين والمعارضين في الأردن.

صدر قانون الجرائم الإلكترونية لعام ٢٠٢٣ في ظل تصاعد حالة من الاستياء السياسي تجاه قضايا محلية ودولية. فعلى الرغم من تطبيع العلاقات بين الأردن وإسرائيل منذ عام ١٩٩٤، إلا أن هذا التطبيع لا يحظى بقبول شعبي على الإطلاق لدى الشعب الأردني الذي ينحدر أكثر من نصفه من أصول فلسطينية. نظّم الأردنيون احتجاجات بشكل شبه يومي تضامنًا مع الفلسطينيين في قطاع غزة منذ أكتوبر/تشرين الأول ٢٠٢٣. قوبلت تلك الاحتجاجات بحملات أمنية واعتقالات جماعية بشكل متكرر. اعتمدت السلطات الأردنية على قانون ٢٠٢٣ بشكل أساسي في كثير من حالات الاعتقال.

بتاريخ ١٢ مارس/آذار ٢٠٢٥، كتب وزير الداخلية الأردني المنشور التالي على منصة “إكس” معلقًا على المادة ١٧:

“أهم القضايا التي يتم التعامل معها يوميًا قضايا تتعلق بخطاب الكراهية وإثارة النعرات والفتن على وسائل التواصل الاجتماعي، ٢٤٤ قضية من هذا النوع حولت للنيابة العامة العام الماضي و٥٠ قضية هذا العام، والعقوبات بنص قانون الجرائم الإلكترونية قد تصل إلى ٣ سنوات سجن و٢٠ ألف دينار غرامة (٢٨٢٠٠ دولار أمريكي تقريبًا)، أو كلاهما”.

بلغ إجمالي الملاحقات القضائية بموجب المادة ١٥ من قانون الجرائم الإلكترونية في الأردن، ٢٩٢٨ حالة، خلال الفترة من ١٢ سبتمبر/أيلول ٢٠٢٣ حتى ٢٦ سبتمبر/أيلول ٢٠٢٤، حسب تقرير صادر عن المركز الوطني لحقوق الإنسان في الأردن، وهي منظمة وطنية معنية بحقوق الإنسان.

الشرطة والأجهزة الأمنية

تعمل وحدة مكافحة الجرائم الإلكترونية المسؤولة عن إنفاذ قانون الجرائم الإلكترونية، ضمن دائرة البحث الجنائي، التابعة لمديرية الأمن العام، التي بدورها تخضع لإشراف وزارة الداخلية المسؤولة عن كل المهام المتعلقة بالأمن في الأردن، ويخضع مدير الأمن العام لإشراف وزير الداخلية.

أما دائرة المخابرات العامة الأردنية فتتولى مسؤوليات استخباراتية على الصعيدين الداخلي والخارجي، كما تنخرط المخابرات أيضًا في عمليات إنفاذ القانون، وقد عُرف عنها العمل خارج الأُطر القانونية. ووفقًا للمادة رقم ٢ من القانون رقم ٢٤ لسنة ١٩٦٤ (قانون دائرة المخابرات العامة)، تعمل المخابرات تحت سلطة رئيس الوزراء، ويعيّن ملك الأردن رئيس الوزراء، ومدير الأمن العام، ومدير المخابرات العامة.

تاريخ المراقبة الرقمية ضد المجتمع المدني

سبق لـ سيتيزن لاب، بالشراكة مع منظمتي “فرونت لاين ديفندرز” Front Line Defenders و”أكسس ناو” Access Now، توثيق إساءة استخدام السلطات الأردنية لتقنيات المراقبة ضد المجتمع المدني.

تعاونّا في عام ٢٠٢٢ مع منظمة فرونت لاين ديفندرز، لفحص الهاتف المحمول المملوك للمحامية الأردنية والمدافعة عن حقوق الإنسان، هالة عاهد، وتوصلنا إلى وجود أدلة تشير إلى اختراق هاتفها عبر برمجية “بيجاسوس” Pegasus التابعة لمجموعة NSO، خلال شهر مارس/آذار ٢٠٢١. بعد بضعة أشهر من تلك الواقعة، علمنا عن أربع حالات أخرى صحفيين ومدافعين عن حقوق الإنسان، تعرضت هواتفهم للاختراق باستخدام بيجاسوس.

وفي شهر فبراير/شباط ٢٠٢٤، تعاونّا مع منظمة أكسس ناو ومنظمات محلية أخرى، لتوثيق ٣٥ حالة من الاستهداف باستخدام برمجية بيجاسوس، لنشطاء وصحفيين ومحامين وحقوقيين في الأردن.

وبشكل عام، وثّق سيتزن لاب بالتعاون مع الشركاء ٣٩ حالة من الاستهداف عبر برمجية بيجاسوس في الأردن، ذلك خلال الفترة من ٢٠١٩ حتى ٢٠٢٣.

٢. سيلبرايت: المشكلة الحقوقية المتنامية لعملية الاستخراج الجنائي الرقمي

سيلبرايت (Cellebrite DI Ltd) هي شركة تكنولوجية إسرائيلية تعمل على تطوير الأدوات الجنائية الرقمية، التي من ضمنها سلسلة “أجهزة الاستخراج الجنائي الشامل” (Universal Forensic Extraction Device) التي تمكّن المستخدمين من استخراج جميع بيانات الأجهزة، وتباع هذه الأدوات لوكالات إنفاذ القانون حول العالم.

استخراج قسري/غير رضائي للبيانات

إذا لم تنجح السلطات في إجبار المستخدمين على تسليم أكواد المرور لأجهزتهم، فإن شركات مثل سيلبرايت تعرض مجموعة من الأدوات التي تُسهّل إستخراج البيانات من الأجهزة. تتراوح هذه الأدوات بين الهجمات المكثفة للوصول إلى رمز المرور، وصولًا إلى هجمات أكثر تقدمًا تستغل ثغرات تقنية لتجاوز أنظمة الأمان والتشفير للوصول إلى بيانات الجهاز. وحتى في حالات إجبار المستخدمين على الإفصاح عن كلمات المرور، تستخدم السلطات أدوات سيلبرايت لتسهيل استخراج البيانات وعرضها بصريًا عبر برمجية مثل Physical Analyzer التابعة أيضًا لـ سيلبرايت.

حالتان لقفل الهاتف

تسعى السلطات الأمنية إلى استخراج أكبر قدر ممكن من البيانات عند مصادرتها للأجهزة. تشمل تلك البيانات: الصور، والمقاطع المصورة، والمحادثات، والملفات، وكلمات المرور المخزّنة، وسجلات التصفح، وسجلات الهاتف والمواقع وشبكة الواي فاي والبريد الإلكتروني وحسابات التواصل الاجتماعي، وبيانات التطبيقات third-party applications، حتى تلك البيانات التي حاول المستخدمين محوها سابقًا.

أحد العوامل التي تؤثر على كم البيانات التي يمكن استخراجها هي “حالة قفل الهاتف”. هناك عادة حالتان محتملتان للأجهزة المقفلة: قبل الفتح الأول Before First Unlock، وبعد الفتح الأول After First Unlock.

قبل الفتح الأول Before First Unlock BFU

بعد إعادة تشغيل الهاتف restart، وقبل أن يُفتح لأول مرة، يكون الهاتف في حالة “قبل الفتح الأول” BFU، وفي تلك الحالة تكون كمية كبيرة من بيانات الهاتف مشفّرة، ومن الصعب اختراقها دون معرفة رمز المرور. في تلك الحالة، قد لا تنجح أدوات الاستخراج الجنائي مثل سيلبرايت في الوصول إلى البيانات، إلا في حالة وجود ثغرة أمنية داخل الهاتف.

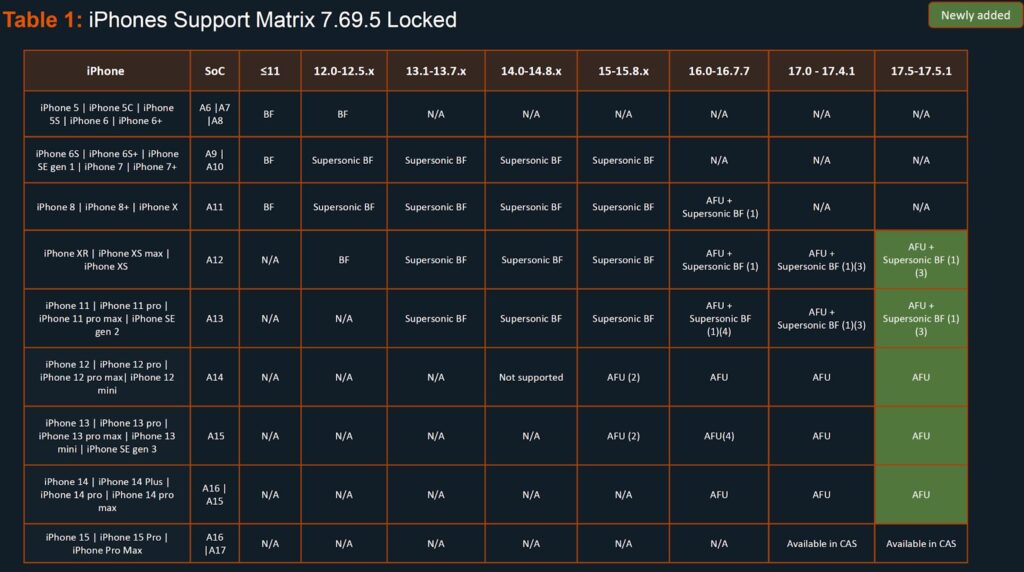

تعتبر الثغرات التي تستخدمها سيلبرايت والشركات المماثلة لاستخراج البيانات من الهواتف في حالة BFU من الأسرار المحمية. على الرغم من ذلك، فإنه يمكن استخراج البيانات من بعض الهواتف القديمة عبر ثغرات عامة ومعروفة مثل ثغرة checkm8 الموجودة في الـ BootRom لأجهزة آيفون، والتي تسمح للهجمات الإلكترونية بتحميل أكواد غير موثوقة خلال بدء التشغيل boot time. نحن، في سيتيزن لاب، على دراية بوجود بعض الثغرات المعروفة مثل checkra1n التي يمكن استغلالها ضد الأجهزة القديمة من آيفون، التي تستخدم شريحة A11 أو شرائح أقدم (مثل إصدار آيفون إكس، والإصدارات التي تسبقه) مع الأخذ في الاعتبار وجود تلك الثغرة في شرائح A12 وA13.

بعد الفتح الأول After First Unlock AFU

بعد إعادة تشغيل الهاتف وفتحه للمرة الأولى، ثم قفله، ينتقل الهاتف إلى حالة “بعد الفتح الأول” AFU. لا يتمتع الهاتف في تلك الحالة بنفس المستوى العالي من الحماية والتشفير الموجودين في حالة “قبل الفتح الأول”، ومع ذلك، يظل الهاتف بحاجة إلى وجود ثغرة لتسهيل الوصول إلى البيانات. يمكن لأدوات سيلبرايت استخدام ثغرات، في تلك الحالة، عبر منفذ الشاحن USB-C أو Lightning، عادة لأن الهواتف مصممة لدعم عدد كبير من الملحقات المتصلة بمنفذ USB، بما في ذلك ملحقات غير شائعة، فمن المرجح وجود ثغرات يمكن استغلالها في الشيفرة المسؤولة عن تلك الملحقات. مثل تلك الثغرات، لا تلقى الأولوية في التأمين، لدى باحثين الأمن السيبراني، لأنها بحاجة للوصول المادي إلى الجهاز ولا يمكن تفعيلها عن بعد، وبالتالي لا تقع ضمن فئة الثغرات الأخطر (كما في حالة هجمات النقر الصفري Zero-Click attacks).

طبّقت شركة آبل، آلية افتراضية للتخفيف من مخاطر هذه الهجمات، ضمن نظام تشغيل الـ iOS. تُعرف هذه الآلية باسم USB Restricted Mode أو “وضع تقييد منفذ اليو إس بي”، في محاولة للحد من قدرة الجهات المهاجمة من الوصول إلى برامج التشغيل الخاصة بالملحقات (مع العلم أن هذه الآلية غير محصّنة من ثغرات التجاوز مثل CVE-2025-24200). لدى الأجهزة التي تعمل بنظام تشغيل أندرويد ميزة مشابهة تُسمّى”حماية اليو إس بي” أو USB Protection، وتعمل تلك الميزة عند تفعيل وضع الحماية المتقدمة (المتوفر في إصدارات أجهزة أندرويد ١٦ وما يليها). كما تُطبّق إصدارات معدّلة من نظام أندرويد، مثل GrapheneOS، آليات حماية مماثلة.

أظهرت عدة تسريبات ما تمتلكه شركة سيلبرايت من إمكانات للوصول إلى بيانات الهواتف واستخراجها، مع توضيح الطرق المتاحة لتجاوز الحماية وأنواع الاستخراج الممكنة بحسب نوع الجهاز وإصدار نظام التشغيل. كما تشير هذه التسريبات إلى أن قدرات سيلبرايت تكون محدودة بشكل أكبر عندما يكون الجهاز في حالة “قبل الفتح الأول BFU”.

إعادة التشغيل بسبب عدم النشاط

قدمت شركة آبل ميزة أمنية، في أواخر عام ٢٠٢٤، ضمن نظام iOS 18، حيث تُعيد أجهزة الآيفون التشغيل تلقائيًا، في حال مرور ثلاثة أيام متتالية (٧٢ ساعة) واستمر الهاتف في حالة من الخمول. وهكذا ينتقل الهاتف من حالة “بعد الفتح الأول AFU” إلى حالة “قبل الفتح الأول BFU”، ما يضمن طبقة إضافية من الأمان وصعوبة الوصول للبيانات. قدّمت هواتف أندرويد ميزة اختيارية مشابهة في أبريل/نيسان ٢٠٢٥ على Google Play Services Version 25.16.

تقارير متزايدة عن إساءة استخدام أدوات سيلبرايت

أثارت مبيعات شركة سيلبرايت، مخاوفًا جدية، خاصة لحكومات وسلطات إنفاذ القانون في بلدان لها سجل سيء في ملف حقوق الإنسان، مثل بنجلاديش (كتيبة العمل السريع)، وبيلاروسيا، والصين، وهونج-كونج، وروسيا، وأوغندا، وفنزويلا، والولايات المتحدة الأمريكية (US Immigration and Customs Enforcement). واعترفت سيلبرايت في عام ٢٠٢١، بأن منتجاتها يمكن أن تُستخدم في انتهاكات حقوق الإنسان، ضمن التقرير الذي قدمته إلى هيئة الأوراق المالية والبورصات الأمريكية، وأقرت أن الإفصاح عن مثل هذه الانتهاكات “يمكن أن يؤثر سلبًا على… الأرباح ونتائج العمليات”. مؤخرًا، كشفت مجموعات حقوقية وتقنية عن انتهاكات محددة اُستخدمت خلالها منتجات سيلبرايت ضد المجتمع المدني لأغراض قمعية.

تقارير انتهاكات سيلبرايت

اُستخدمت منتجات سيلبرايت لاستخراج البيانات من هواتف صحفيين رويترز المسجونين في ميانمار بسبب تغطيتهم لمذبحة الروهينغا، كما اُستخدمت ضد صحفي في بوتسوانا، ومن المحتمل أن تكون اُستخدمت ضد صحفيين في نيجيريا. كذلك اُستخدمت لاستهداف المعارضين في إندونيسيا. إلى جانب وجود تقارير عن استخدام السلطات الروسية لمنتجات سيلبرايت ضد معارضين ونشطاء ديمقراطيين. وفي عام ٢٠٢٥، اُستخدمت سيلبرايت ضد نشطاء مناهضين لعمليات الترحيل في إيطاليا.

ارتفعت المخاوف، أيضًا، لدى نشطاء حقوقيون بسبب احتمالية استخدام السلطات البيلاروسية لأدوات سيلبرايت في قمع الاحتجاجات الواسعة المناهضة للنظام خلال عام ٢٠٢٠.

انتهاكات جنائية مؤكدة

في عام ٢٠٢٤، نشر مختبر الأمن التابع لمنظمة العفو الدولية (أمنستي) أدلة جنائية تشير إلى استخدام السلطات الصربية لتقنيات سيلبرايت لفتح أجهزة أعضاء أحد مراكز الأبحاث، وأحد منظمي الاحتجاجات. قامت السلطات بتثبيت برمجيات تجسس (من خارج المتجر) على الهواتف بعد فتحها. استعادت أمنستي سجلات الأعطال من تلك الأجهزة، واكتشفت عدة ثغرات في مشغلات نواة اليو إس بي في أجهزة الأندرويد.

ردود شركة سيلبرايت

استجابة للضغوط والمخاوف التي تعرضت لها شركة سيلبرايت، أعلنت أنها أنهت عقودها مع عملاء محددين، منهم كتيبة العمل السريع البنغلادشية، وكذلك دولًا مثل الصين، كما أوقفت عملياتها في روسيا وبيلاروسيا.

رغم ذلك، مازالت منتجات سيلبرايت مستخدمة في روسيا، لأن الميزة الأساسية بها، أنه يمكن استخدامها دون الحاجة إلى إنترنت، وتباهت السلطات الروسية بالاستمرار في استخدام منتجات سيلبرايت لاستخراج البيانات من هواتف المعتقلين، حتى بعد عامٍ من توقف سيلبرايت عن بيع منتجاتها.

إن قدرة سيلبرايت على التحكم في تدفق تقنياتها إلى الأجهزة الأمنية القمعية، ما زالت موضع شك، ففي عام ٢٠٢٠، أعلنت سيلبرايت عن التوقف عن بيع منتجاتها إلى الصين وهونغ-كونغ، لكن الشرطة الصينية أعلنت استمرارها في الحصول على منتجات سيلبرايت.

٣. تأكيدات إساءة استخدام سيلبرايت جنائيًا في الأردن

بين يناير/كانون الثاني ٢٠٢٤ ويونيو/حزيران ٢٠٢٥، جمعنا وحللنا ثلاثة هواتف آيفون وهاتف آندرويد، لأعضاء في المجتمع المدني الأردني، ممن تعرضوا للاحتجاز أو الاعتقال أو الاستجواب من قبل السلطات الأردنية؛ هاتفان لناشطين سياسيين، وطالب من منظمي الاحتجاجات، ومدافع عن حقوق الإنسان. نستنتج بثقة كبيرة أن الهواتف الأربعة جميعها تعرضت لعملية الاستخراج الجنائي باستخدام منتجات سيلبرايت. بالإضافة إلى ذلك، كشفت تحليلاتنا، بشكل كبير، عن وجود مؤشرات اختراق IoCs، غير منشورة سابقًا لاستخراج بيانات جنائية رقمية على أجهزة أندرويد وiOS.

تم إخفاء هوية جميع المشاركين في هذا التقرير، بناءً على طلبهم، بسبب الخوف من انتقام الأجهزة الأمنية. بناءً على ذلك، نقدم أكبر قدر ممكن من التفاصيل حول كل حالة دون المخاطرة بالكشف عن هوياتهم. جميع الأفراد مسجلون ضمن بروتوكول أبحاث أخلاقي، راجعته وأجازته جامعة تورنتو بكندا.

تحليل أجهزة الآيفون التي خضعت للاستخراج الجنائي بواسطة سيلبرايت

الحالة الأولى: ناشط/ة سياسي/ة

| سياق مصادرة الجهاز | الاستجواب |

| مزاعم السلطات | النشاط السياسي والمشاركة في الاحتجاجات |

| هل تم الاستناد إلى قانون الجرائم الإلكترونية؟ | لا |

قمنا بتحليل هاتف الآيفون الخاص بناشط سياسي أردني، صودر إبان استجوابه من قبل دائرة المخابرات العامة الأردنية.

النتائج الجنائية

تُشير الأدلة الجنائية المستخرجة من الجهاز إلى أنه تم الوصول إليه عبر سيلبرايت بعد أسبوع من مصادرته، وأنه بقي قيد المصادرة لمدة ٣٥ يومًا.

خلال الفترة التي صادرت دائرة المخابرات الأردنية الهاتف، نجد أنه تم توصيله باستخدام الـ USB إلى جهاز معرّف باسم HostID 9016926980658937761372207 ومعرّف SystemBUID 30313996-42072961236303456. ننسب كلاهما بشكل كبير إلى سيلبرايت حيث ظهرا في ملفات DLL موقعة رقميًا على VirusTotal، بما في ذلك ملف “CellebriteMobileAgent/iPhoneLib.dll.”

| handle_pair: Pair message: { PairRecord = { DeviceCertificate = [..] HostCertificate = [..] HostID = 9016926980658937761372207; ProtocolVersion = 2; RootCertificate = [..] SystemBUID = “30313996-42072961236303456”; }; Request = Pair;} |

خلال تحليلنا، وجدنا نفس المعرّف HostID على عدة هواتف آيفون أخرى صودرت خلال نفس الفترة الزمنية.

الحالة الثانية: قائد/ة طلابي/ة

| سياق مصادرة الجهاز | الاعتقال |

| مزاعم السلطات | النشاط الطلابي |

| هل تم الاستناد إلى قانون الجرائم الإلكترونية؟ | نعم |

أجرينا تحليلًا جنائيًا لهاتف آيفون ١٥، المملوك لناشط طلابي، تم اعتقاله والتحقيق معه في مقر دائرة المخابرات العامة الأردنية. استخدم الهاتف الإصدار iOS (17.4.1) ، وهو الإصدار الأحدث في ذاك الوقت.

خلال التحقيق، رفض الناشط الطلابي الإفصاح عن رمز المرور للضباط، الذين قاموا بفتح الهاتف من خلال آلية التعرف على الوجوه بتقريب الهاتف من وجه الناشط، الذي اُقتيد إلى وحدة مكافحة الجرائم الإلكترونية في اليوم ذاته، ونُقل إلى السجن في الصباح التالي.

بعد إطلاق سراحه، اتجه الناشط إلى وحدة مكافحة الجرائم الإلكترونية لاستلام هاتفه، ليجد رمز المرور مدونًا على شريط لاصق بظهر الجهاز، كما عُطّلت خاصية التعرف على الوجه. لم يُفصح الناشط عن رمز المرور خلال فترة استجوابه أو اعتقاله، لكنه تفاجئ بوجوده مكتوبًا فوق شريط لاصق على ظهر هاتفه.

النتائج الجنائية

لم نتمكن من الوصول بشكل أكيد لطريقة فتح الهاتف ذو رمز المرور المكون من ٦ أرقام. تُشير السجلات الجنائية إلى أن الجهاز أُعيد تشغيله قبل يوم واحد من الاستخراج الجنائي باستخدام سيلبرايت، وبالتالي كان الجهاز في حالة “قبل الفتح الأول BFU”، كما أن الجهاز لم يتم فتحه بعد إعادة تشغيله. حالة BFU هي أكثر أمانًا وتشفيرًا مقارنة بحالة “بعد الفتح الأول AFU”.

خلال فترة مصادرة الهاتف، لاحظنا إيصاله بجهاز خارجي ننسبه إلى سيلبرات بناءً على الـ HostID وSystemBUID. ومع ذلك، نشير إلى أن الهاتف كان متصلًا بشبكتين منفصلتين، وكلاهما يظهرا إحداثيات جغرافية تشير إلى موقع وحدة مكافحة الجرائم الإلكترونية السابق في عمّان، الأردن.

| ‘wifi.network.ssid.TP-LINK_50A270’: {…, ‘LocationLatitude’: 31.958680104962223,…, ‘LocationLongitude’: 35.91743559847752},…}, |

| ‘wifi.network.ssid.Galaxy M510CE6′: {…,’LocationLatitude’: 31.958980876368322,…, ‘LocationLongitude’: 35.91784241761346},…}, |

الحالة الثالثة: باحث/ة وناشط/ة

| سياق مصادرة الجهاز | الاعتقال |

| مزاعم السلطات | النشاط السياسي والمشاركة في الاحتجاجات |

| هل تم الاستناد إلى قانون الجرائم الإلكترونية؟ | لا |

قمنا بفحص جهاز آيفون آخر، صادرته السلطات، وتعرض للثغرة المعروفة checkm8. احتوى الهاتف سجل أعطال Crashlog يظهر تشغيل عملية تُسمى mnm. يبدو أن الهاتف تم تشغيله من RAMdisk مما يشير إلى تعطيل عملية الـ secure boot، ربما عبر ثغرة checkm8. العملية mnm كانت مرتبطة بعلامة “com.cellebrite.bruteforce”.

| “24” : {…,”procname”:”mnm”,…,”dispatch_queue_label”:”com.cellebrite.bruteforce”,…} |

لاحظنا أيضًا عدة متغيرات في ذاكرة NVRAM تبدأ بـ “mnm-” مضبوطة على الهاتف (تُستخدم متغيرات NVRAM كوسيلة لحفظ حالة الجهاز بين عمليات إعادة التشغيل خارج نظام الملفات). بناءً على ذلك، نرجح بشدة أن العملية mnm أو متغيرات NVRAM التي تبدأ بـ “mnm-” مرتبطة بشكل كبير بأدوات سيلبرايت.

تحليل أجهزة أندرويد التي خضعت للاستخراج الجنائي بواسطة سيلبرايت

الحالة الرابعة: مدافع/ة عن حقوق الإنسان

| سياق مصادرة الجهاز | الاعتقال |

| مزاعم السلطات | منشورات على الانترنت تحرض على الفتنة وإثارة النعرات |

| هل تم الاستناد إلى قانون الجرائم الإلكترونية | نعم |

بعد تحليل السجلات الجنائية لهاتف أندرويد يعود إلى أحد المدافعين عن حقوق الإنسان، وجدنا أدلة لحزمة تقنية تحمل اسم ID com.client.appA تم تثبيتها على الجهاز بعد يوم واحد من مصادرته، ثم حُذفت لاحقًا بعد فترة وجيزة. ننسب الحزمة المعرّفة باسم com.client.appA بثقة كبيرة إلى سيلبرايت، حيث ظهر اسم الحزمة في ملفات DLL موقعة رقميًا من قبل سيلبرايت على VirusTotal، بما في ذلك “CellebriteMobileAgent\CellewiseLib.dll.”

| START DELETE PACKAGE: observer{██████████}pkg{com.client.appA}, user{█}, caller{█} flags{█}START INSTALL PACKAGE: observer{██████████} stagedDir{/data/app/██████████.tmp} stagedCid{null} pkg{com.client.appA} Request from{null} |

| package=com.client.appA totalTimeUsed=”00:24″ lastTimeUsed=██████████ totalTimeVisible=”00:26″ lastTimeVisible=██████████ lastTimeComponentUsed=██████████ totalTimeFS=”00:00″ lastTimeFS=”1970-01-01 02:00:00″ appLaunchCount=2 fgServiceLaunchCount=0 |

اُستدعي المدافع عن حقوق الإنسان للتحقيق من قبل دائرة الجرائم الإلكترونية الأردنية، ثم جرى اعتقاله. بعد ذلك، أدانت محكمة جنائية المدافع باتهامات “التحريض على الفتنة وإثارة النعرات” بموجب المادة رقم ١٧ من قانون الجرائم الجنائية، وغُرّم المدافع بمبلغ ٥٠٠٠ دينار أردني (حوالي ٧٠٠٠ دولار أمريكي). تعود هذه الاتهامات إلى منشورات على منصة إكس، انتقد فيها المدافع، مواقف الدول العربية في سياساتها الخارجية تجاه إسرائيل.

على الرغم من أن الأدلة الجنائية تؤكد خضوع هاتف المدافع إلي الاستخراج الجنائي باستخدام سيلبرايت إلا أن السجلات القضائية التي حصلنا عليها تجاهلت ذكر الطريقة المحددة لمنهجية الحصول على البيانات. اكتفت سجلات المحكمة بالإشارة إلى أن قوات إنفاذ القانون وجدت أدلة كافية لتوجيه الاتهام إلى الفرد خلال وقت المصادرة الأولى للجهاز. وتشير الوثائق القضائية إلى لقطات شاشة يدوية أخذتها قوات إنفاذ القانون من هاتف المتهم، وأرفقوها لاحقًا بالتقرير الذي قدموه إلى المحكمة.

في حالات أخرى مماثلة، سنذكرها لاحقًا، أشارت سجلات المحاكم إلى استخدام تقنيات سيلبرايت في تقارير تقرير الخبرة الفنية المقدمة من فرع الأدلة الرقمية التابع لدائرة البحث الجنائي. فضلًا عن الحالات المذكورة أعلاه، وطبيعة الأفراد المستهدفين (نشطاء سياسيون، وصحفيون، وقادة طلابيون، ومدافعون عن حقوق الإنسان) يزودنا بفهم عن وتيرة انتهاك أجهزة إنفاذ القانون للقانون الدولي لحقوق الإنسان من خلال إساءة استخدام سيلبرايت.

٤. السجلات القضائية توسّع نطاق حالات إساءة استخدام سيلبرايت

بينما تؤكد الأدلة الجنائية بشكل كبير على إساءة استخدام سيلبرايت بغرض استخراج البيانات بشكل قسري/غير رضائي من أجهزة النشطاء والمدافعين عن حقوق الإنسان في الأردن، فإن تحليل سجلات المحاكم تمنحنا معلومات إضافية وتوسّع إدراكنا عن الكيفية التي تتبناها السلطات الأردنية بإساءة استخدام سيلبرايت لاستهداف المجتمع المدني. جميع الوثائق القضائية تشير إلى إجراءات تتضمن ملاحقات جنائية لنشطاء وصحفيين وأفراد من المجتمع المدني في الأردن، بموجب قانون الجرائم الإلكترونية لعام ٢٠٢٣.

الحالة الخامسة: شاب/ة ناشط/ة

| سياق مصادرة الجهاز | الاعتقال |

| مزاعم السلطات | منشورات على الانترنت، تندد بعنف الشرطة في الاحتجاجات وحملات القبض الجماعي |

| هل تم الاستناد إلى قانون الجرائم الإلكترونية | نعم |

استدعت وحدة مكافحة الجرائم الإلكترونية شابًا ناشطًا بسبب منشورات على موقع فيسبوك، زعمت السلطات أنها تنتقد إجراءات الحكومة ضد النشطاء والمتظاهرين. لاحقًا، وُجّهت إليه تهم، بموجب المادتين ١٥ و١٧ من قانون الجرائم الإلكترونية لعام ٢٠٢٣.

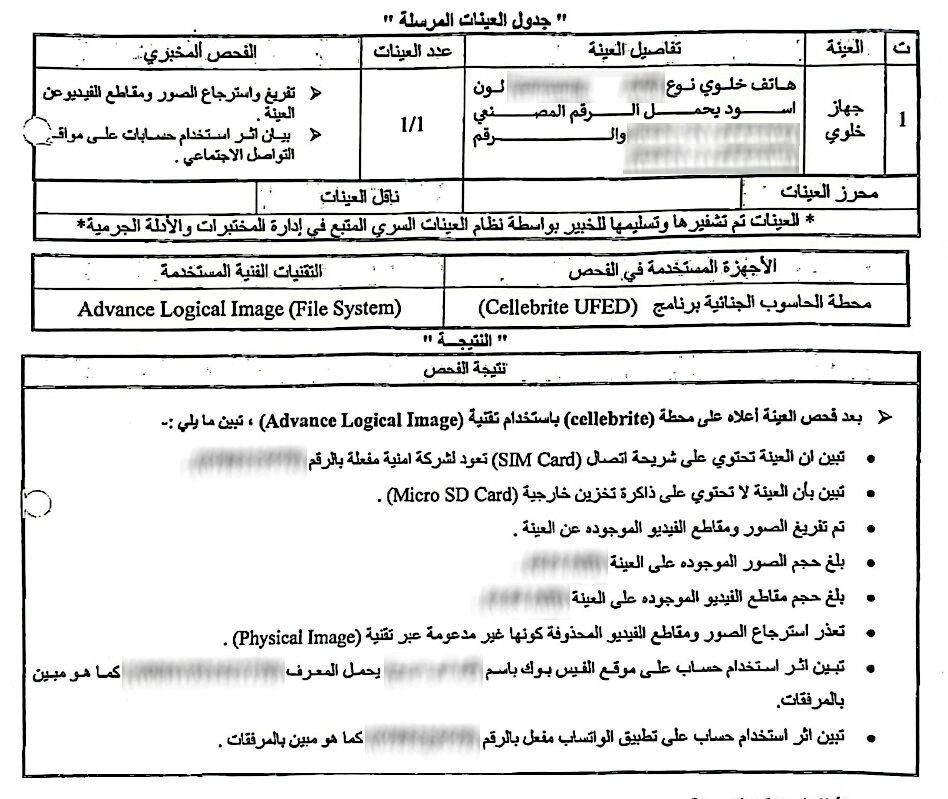

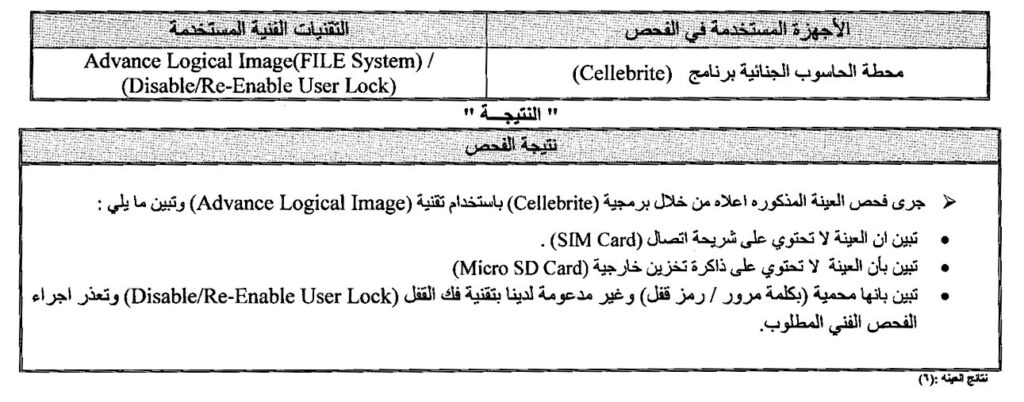

تُظهر السجلات القضائية، والتي تضم تقرير فحص تقني مقدم من فرع الأدلة الرقمية التابع لدائرة البحث الجنائي، استخدام تقنيات سيلبرايت، في محاولة لتحديد آثار حساب التواصل الاجتماعي المشكوك في نشره لمحتوى “مجرّم” إلى جانب الصور والمقاطع المصورة. في نهاية المطاف، خلصت وحدة مكافحة الجرائم الإلكترونية إلى عدم وجود آثار للحساب المشكوك فيه على الجهاز المقدّم. وأشار التقرير التقني إلى تعذر استرجاع الصور ومقاطع الفيديو المحذوفة كونها غير مدعومة عبر تقنية “Physical Image”.

تُظهر السجلات القضائية أن وحدة مكافحة الجرائم الإلكترونية بحاجة إلى دليل واحد فقط (حساب تواصل اجتماعي وأرشيف منشورات) كي تستكمل إجراءات القضية ضد الناشط الشاب، رغم ذلك لجأت إلى آلية استخراج متقدمة “Advanced Logical Image”. وفقًا لموقع سيلبرايت، فإن هذه التقنية تجمع بين عمليتي الاستخراج Logical وfile system في عملية واحدة. أي أنهم استخرجوا جميع البيانات من الجهاز، على الرغم من حاجتهم فقط إلى معرفة إذا كان حساب محدد على موقع فيسبوك موجودًا على الجهاز أم غير موجود.

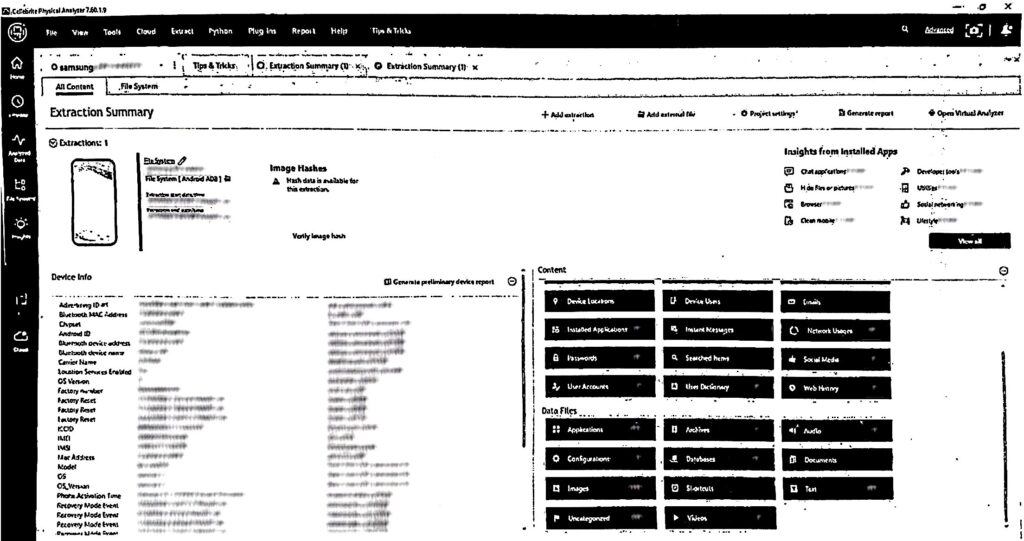

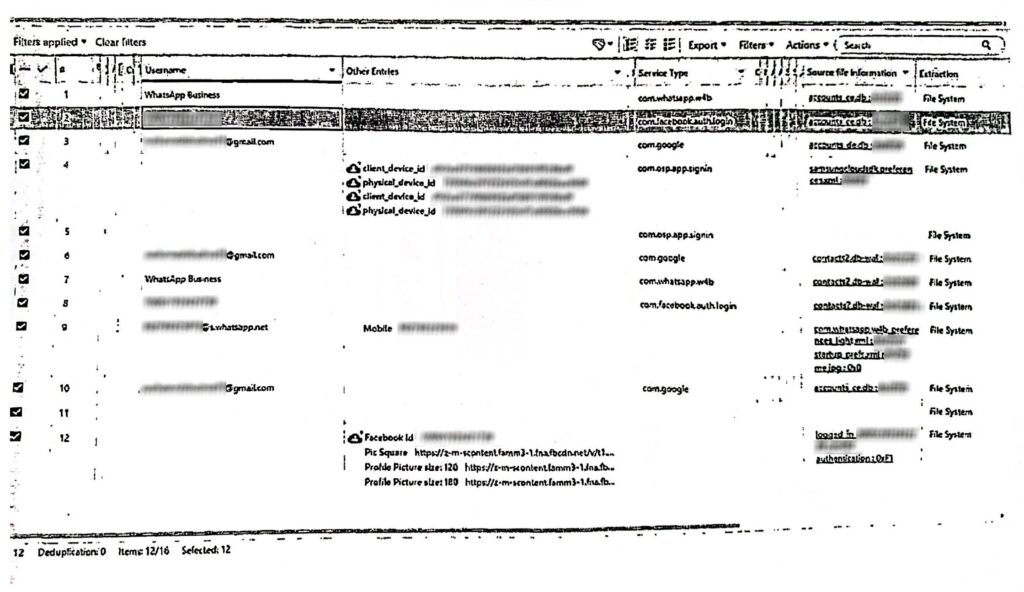

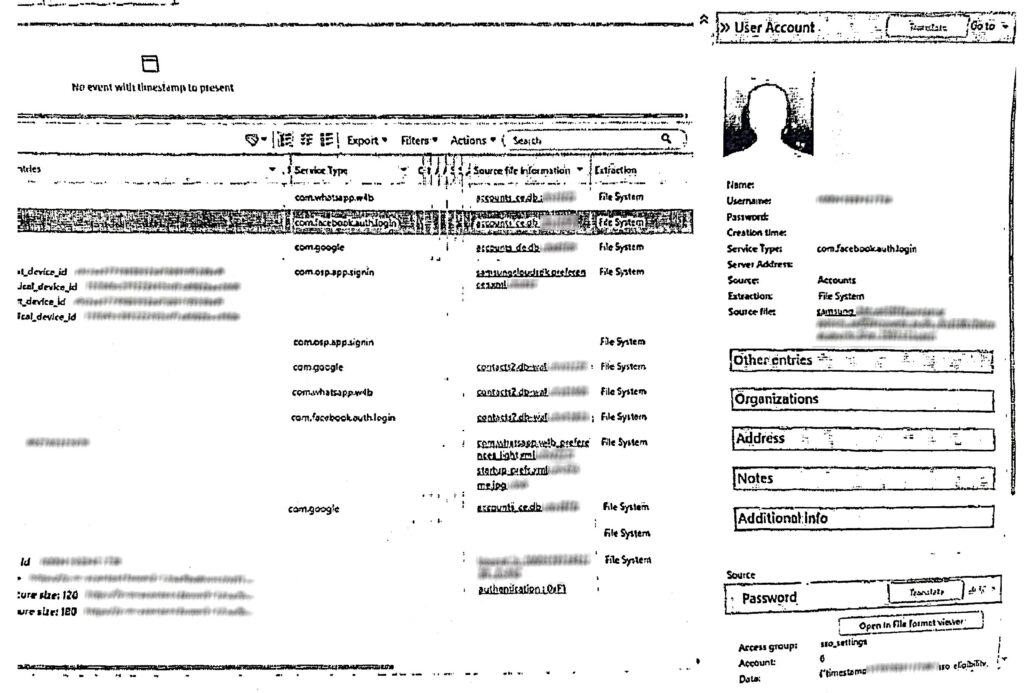

تم تأكيد هذه النتيجة عبر سجلات المحكمة التي تُظهر موجز للوحة بيانات مولّدة عبر استخراج سيلبرايت (الشكل رقم ٤). تستعرض لوحة البيانات عدد الصور ومقاطع الفيديو وكلمات المرور والبريد الإلكتروني، إلى جانب تعريفات حسابات تواصل اجتماعي أخرى. تم طمس الأرقام بجانب كل عنصر من عناصر البيانات، حفاظًا على الخصوصية (مثل: Email – 3, User Accounts – 11, Documents – 1492)، رغم ذلك، يمكن الاستدلال بسهولة على البنية الأساسية والفئات المستعرضة في لوحة البيانات.

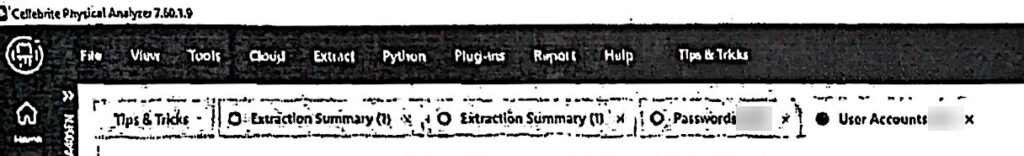

بالتدقيق في السجلات القضائية، خاصة لقطة الشاشة في الشكل رقم ٧، والتي تعرض نتائج استخراج البيانات باستخدام سيلبرايت، نلاحظ بضع علامات تبويب مفتوحة في لوحة التحكم الخاصة ببرمجية Cellebrite Physical Analyzer، إحداها تشير إلى “كلمات المرور”. بناءً على ذلك، فإن الوحدة التي أجرت عملية فحص الجهاز، قط تكون اطلعت أو كانت تنوي الاطلاع على بيانات خارج إطار القضية، ما يشير إلى التطفل المتعمد خلال عملية البحث والتفتيش.

تظهر لقطة الشاشة أن فرع الأدلة الرقمية استخدم، في ذلك الوقت، النسخة رقم 7.60.1.9 من برمجية Cellebrite Physical Analyzer.

الحالة السادسة: مواطن/ة صحفي/ة

| سياق مصادرة الجهاز | الاعتقال |

| مزاعم السلطات | منشورات على الإنترنت تندد بعنف الشرطة ضد المتظاهرين |

| هل تم الاستناد إلى قانون الجرائم الإلكترونية؟ | نعم |

استدعت وحدة مكافحة الجرائم الإلكترونية مواطنًا صحفيًا، بسبب منشور على موقع التواصل الاجتماعي، تزعم أنه يندد بعنف الشرطة ضد المتظاهرين، ووجهت إليه اتهامات بموجب المادة رقم ١٥ من قانون الجرائم الإلكترونية لعام ٢٠٢٣.

يُظهر تقرير الخبرة الفنية المقدم من فرع الأدلة الرقمية استخدام سيلبرايت في محاولة باستخدام تقنية Advanced Logical Image للجهاز المُصادر. مع ذلك، يشير فرع الأدلة الرقمية في قسم “نتيجة الفحص” إلى تعذر إجراء الفحص الفني المطلوب، لعدم القدرة على تجاوز كلمة المرور من خلال تقنية فك القفل “Disable/Re-Enable User Lock” التي توفرها سيلبرايت. في هذه الحالة، لم يُفصح المستخدم عن رمز المرور طواعية.

الحالة السابعة: ناشط/ة

| سياق مصادرة الجهاز | الاعتقال |

| مزاعم السلطات | منشورات على الانترنت تدعو للإضراب |

| هل تم الاستناد إلى قانون الجرائم الإلكترونية؟ | نعم |

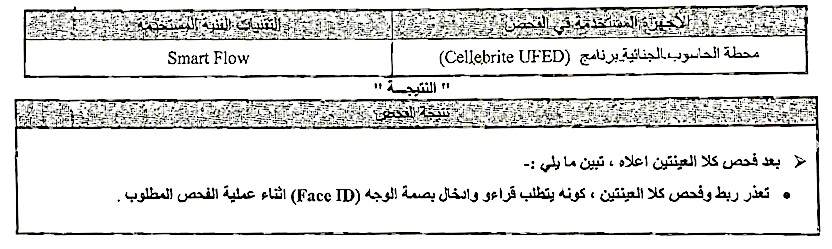

حصل سيتيزن لاب على سجل قضائي آخر، ذكرت خلاله الإدارة المسؤولة عن عمليات الاستخراج من الأجهزة المُصادرة، عدم قدرتها على استخراج البيانات من الجاهزين المُصادرين، نظرًا للحاجة إلى خاصية التعرف على الوجه “Face ID”. نفترض، في تلك الحالة، أن خاصية حماية الأجهزة المسروقة Stolen Device Protection كانت مفعّلة على أجهزة الآيفون، وهي خاصية تمنع بعض الإجراءات على الأجهزة، حتى في حال معرفة رمز المرور.

سيناريوهات مصادرة الأجهزة

خلال بحثنا، الأفراد الذين تواصلوا معنا لإجراء فحص جنائي لأجهزتهم من المجتمع المدني الأردني، شاركونا الأسباب التي أدت إلى مصادرة أجهزتهم. خلال الفقرة التالية، نُدرج بعض السيناريوهات الشائعة وأنماط اتخاذ القرارات الفردية.

استدعاء للتحقيق

في بعض الحالات، يتلقى الأفراد مكالمة من مديرية الأمن العام، يطلبون منهم الحضور للتحقيق في وحدة مكافحة الجرائم الإلكترونية. عادة، لا يدرك الأفراد في تلك المرحلة لطبيعة التحقيق، ومع ذلك، فقد لاحظنا سلوكًا شائعًا، حيث يقوم هؤلاء الأفراد بمراجعة نشاطهم واتصالاتهم عبر الإنترنت، في محاولة لتحديد أي نشاط مريب قد يجذب انتباه وحدة مكافحة الجرائم الإلكترونية. كما يقوم الأفراد -غالبًا- بحذف أي منشورات أو رسائل يعتقدون أنها قد تؤدي إلى مشاكل أو إدانة قانونية، خاصة في ظل قانون الجرائم الإلكترونية بتعريفاته الواسعة والفضفاضة، والتي تُستخدم لاستهداف وقمع حرية التعبير في الأردن.

بمجرد وصول الفرد/المتهم إلى وحدة مكافحة الجرائم الإلكترونية، يعرض عليه الضباط منشورًا أو حسابًا على وسائل التواصل الاجتماعي، زاعمين أنه ينتهك قانون الجرائم الإلكترونية، ومن ثم يشرعون في استجوابه عن المحتوى، وعما إذا كان هو المؤلف أو صاحب الحساب المسؤول عن نشر التدوينات.

في هذه المرحلة، قد يرغم الضباط الأفراد/المتهمين على تسليم هواتفهم من أجل المصادرة والبحث، ثم يطلب منهم الإفصاح عن رمز المرور وفتح الهاتف. يمارس الضباط ضغطًا على الأفراد/المتهمين بغرض الامتثال لأوامرهم عبر: ١) طلب الإفصاح شفاهةً عن رمز المرور، ٢) طلب كتابة رمز المرور على ورقة، ٣) طلب كتابة رمز المرور على هواتفهم بشكل مباشر وبطريقة مرئية أمام الضباط كي يتمكنوا من معرفته. كما أشرنا سابقًا، في عدد قليل من الحالات، رفض الأفراد الإفصاح عن رمز المرور، بينما استخدمت الشرطة تقنية التعرف على الوجه Face ID لفتح الجهاز بشكل غير رضائي في حالة واحدة، كان خلالها الفرد/المتهم مقيدًا جسديًا.

المصادرة دون تحذير

صادرت قوات الأمن، في عدد من الحالات، أجهزة الأفراد في سياق التحقيقات والاحتجاجات. في تلك الحالات، أخذت الشرطة الهواتف بالقوة من أيدي الأفراد، دون أن تطلب منهم تسليم الهواتف.

وبشكل عام، يمكن الاستنتاج أن مصادرة الأجهزة تتم في أحد السياقين التاليين، إما ١) خلال تقديم لائحة اتهام من قبل النيابة العامة، ويتم خلالها مصادرة أجهزة الفرد/المتهم كجزء من الأدلة، مع علمه المسبق، أو ٢) دون علم مسبق من الفرد/المتهم، وذلك خلال اعتقاله بشكل مفاجئ/غير متوقع (مثل الاحتجاجات، أو مداهمة المنازل، أو أثناء سير التحقيقات).

٥. ردود سيلبرايت

تواصل سيتيزن لاب مع سيلبرايت لإتاحة الفرصة للرد على نتائج التقرير. رد ستيفن جورج-هيلي Steven George-Hilley، الرئيس التنفيذي لشركة Centropy Public Relations على بريدنا الإلكتروني بالخطاب التالي:

“قال المتحدث باسم سيلبرايت:

يعد الاستخدام الأخلاقي والقانوني لتقنيات سيلبرايت، ركيزة أساسية في مهمتنا لحماية الدول والمجتمعات والشركات حول العالم

بصفتنا مزودًا عالميًا لتقنيات التحقيق الرقمي، فإن الالتزام بسيادة القانون ومعايير الخصوصية عناصر أساسية في جميع علاقاتنا. وكجزء من سياستنا، لا نعلّق على التفاصيل.

إن التزامنا بالشفافية يتجلى من خلال وجود لجنة مستقلة معلنة مسؤولة عن الأخلاقيات والنزاهة، تضم نخبة من خبراء المجال المستقلين”.

نشير إلى أن هذا الرد لم ينفِ النتائج، ولم يوضح إذا ما كانت لجنة الأخلاقيات والنزاهة في سيلبرايت سوف تناقش هذه المخرجات.

في يوم ١٥ يناير/ كانون الثاني ٢٠٢٦، أرسلنا خطابًا آخر تضمن أسئلة إضافية، إلى السيد جورج-هيلي، وتعهدنا بنشر أي رد نتلقاه بشكل كامل. وفي ١٩ يناير/كانون الثاني ٢٠٢٦، تلقينا الرد التالي.

٦. خاتمة: تقنيات سيلبرايت تسهّل انتهاكات حقوق الإنسان

يسهم هذا التقرير في تقديم أدلة تشير إلى استخدام تقنيات شائعة الاستخدام ضمن أدوات الدول القمعية، مثل تقنيات UFED من شركة سيلبرايت، التي تُستخدم لتعزيز المراقبة ضد المجتمع المدني، في انتهاكٍ محتمل للقانون الدولي لحقوق الإنسان.

كما يقدّم التقرير أدلة لإثبات أن السلطات الأردنية عميل لدى سيلبرايت. كما كشفت تحليلاتنا عن آثار جنائية لاستخدام الأمن الأردني لتقنيات سيلبرايت على العديد من الأجهزة التي صادرها من نشطاء المجتمع المدني. وتأكدنا خلال البحث الجنائي أن هذه الممارسة مستمرة منذ خمس سنوات على الأقل (منذ عام ٢٠٢٠). نؤكد، كذلك، من خلال السجلات القضائية التي حصل عليها سيتيزن لاب، أن تلك الأدوات التي تُستخدم بشكل واسع ضد المجتمع المدني الأردني، من المرجح بشدة أنها تخالف القانون الدولي لحقوق الإنسان.

أدوات سيلبرايت للاستخراج الجنائي ومبادئ حقوق الإنسان

صادق الأردن على العهد الدولي للحقوق المدنية والسياسية، إلى جانب معاهدات إقليمية ودولية أخرى لحقوق الإنسان، وبذلك فهو ملزم بالامتثال للقانون الدولي لحقوق الإنسان وللمبادئ القانونية والشرعية ومبادئ الضرورة والتناسب. توجد قيود صارمة، بموجب القانون الدولي لحقوق الإنسان، على استهداف المعارضين السياسيين ونشطاء المجتمع المدني (مثل الصحفيين والمدافعين عن حقوق الإنسان) بتقنيات المراقبة.

أوضحت لجنة الأمم المتحدة لحقوق الإنسان في التعليق العام رقم ٣٤، بخصوص القيود المفروضة على حرية التعبير:

“لا يجوز أبدًا الاستشهاد بالفقرة ٣ لتبرير كبح أي دعوة إلى إقامة نظام ديمقراطي متعدد الأحزاب وتحقيق مبادئ الديمقراطية وحقوق الإنسان. ولا يمكن تحت أي ظرف من الظروف أن يكون الاعتداد على شخص بسبب ممارسته لحرية الرأي والتعبير متفقًا مع المادة ١٩، بما في ذلك أشكال الاعتداء المتمثلة في الاحتجاز التعسفي والتعذيب وتهديد النفس والقتل”.

كما شدد مجلس حقوق الإنسان التابع للأمم المتحدة على أن القيود غير القانونية المفروضة على الحق في حرية التعبير شائعة بشكل خاص ضد الصحفيين والمدافعين عن حقوق الإنسان.

“كثيرًا ما يخضع الصحفيون لهذه التهديدات وللتخويف والاعتداء بسبب ممارستهم لأنشطتهم. ويتعرض لذلك أيضًا الأشخاص الذين يشاركون في جمع المعلومات المتعلقة بحالة حقوق الإنسان وتحليلها والذين يقومون بنشر تقارير ذات صلة بحقوق الإنسان، من فيهم القضاة والمحامون. وينبغي التحقيق بصرامة في الوقت المناسب في جميع هذه الاعتداءات ومقاضاة مرتكبيها ومنح الضحايا، أو منح ممثليهم في الحالات التي يرتكب فيها القتل، أشكالًا مناسبة من الجبر”.

وشدد مجلس حقوق الإنسان التابع للأمم المتحدة على هذه المبادئ مؤخرًا، في قضية دجاكوبوف ضد قيرغيزستان:

“يولي العهد الدولي لحقوق الإنسان قيمة مرتفعة لحرية التعبير، خاصة في ظروف النقاش العام حول الشخصيات العامة في المجال السياسي والمؤسسات العامة، حيث يعد وجود صحافة وإعلام حر وغير خاضع للرقابة، أمر ضروري في أي مجتمع لضمان حرية الرأي والتعبير، والتمتع بالحقوق الأخرى المنصوص عليها. إن وجود صحافة حرة ووسائل إعلام قادرة على التعليق بحرية على القضايا العامة دون رقابة أو قيد، وقادرة على توعية الرأي العام، هي أحد ركائز المجتمع الديمقراطي”.

وبالتالي فإن استخدام التكنولوجيا بغرض استخراج البيانات من هواتف أفراد خضعوا لملاحقات جنائية غير قانونية، أو عقابًا على ممارستهم المشروعة لحرية التعبير، هو سلوك لا يمكنه تلبية متطلبات القانون الدولي لحقوق الإنسان ولا يمكن تبريره. وفي الحالات الموصوفة في هذا التقرير، كان جميع الأفراد الذين اُستهدفوا بتقنية سيلبرايت، منخرطين في حرية التعبير المشروعة، بموجب القانون الدولي لحقوق الإنسان، بما يشمل المشاركة السلمية في الاحتجاجات، والتعبير عن المعارضة، والتنديد بعنف الشرطة. إن خضوع بعض الأفراد للملاحقة بموجب قانون الجرائم الإلكترونية، لا يبرر استخدام أدوات سيلبرايت، وستكون السلطات الأردنية في حاجة إلى إثبات أن استخدام هذه التكنولوجيا كان متوافقًا مع مبادئ القانون الدولي لحقوق الإنسان ويمتثل لمعاييره.

بالإضافة إلى ارتكاب السلطات الأردنية لانتهاكات حقوق الإنسان، تفشل سيلبرايت في الوفاء بمسؤولياتها المنصوص عليها في المبادئ التوجيهية للأمم المتحدة بشأن الأعمال التجارية وحقوق الإنسان. فموجب هذا الإطار، تقع المسؤولية على عاتق الشركات التي تزوّد أجهزة الاستخبارات وجهات إنفاذ القانون بتقنيات المراقبة، لضمان عدم إساءة استخدام تلك التقنيات. رغم ذلك، فإن التحقيقات التي أجراها سيتيزن لاب ومنظمات أخرى على مدار السنوات الخمس عشرة الماضية، تشير إلى عدد محدود من الشركات الضالعة في صناعة المراقبة ممن لديهم إجراءات فعّالة للعناية الواجبة أو ضوابط لمنع مثل تلك الممارسات من إساءة الاستخدام. وعلى غرار برمجيات التجسس، تُمكّن تقنيات الاستخراج الجنائي الجهات الفاعلة من جمع بيانات شديدة التطفل من أجهزة الأفراد. وأوضحت هذه القضية، خطورة أن تقع مثل تلك الأدوات في أيدي أجهزة أمنية حكومية، بغرض تعزيز القمع لما يعتبر تعبيرًا حرًا أو تجمعًا سلميًا مشروعًا. وفي حقيقة الأمر، اعترفت شركة سيلبرايت سابقًا، بأن منتجاتها “قد تُستخدم بطريقة قد تتعارض، أو يُنظر إليها على أنها تتعارض، مع حقوق الإنسان”.

ردود سيلبرايت: عامة ومبهمة

في إطار العمل على هذا التحقيق، أرسلنا قائمة أسئلة إلى ممثلي شركة سيلبرايت، وعرضنا نشر ردهم بالكامل. في يوم ١٢ يناير/كانون الثاني ٢٠٢٦، تلقينا ردًا من شركة العلاقات العامة الخاصة بـ سيلبرايت. وفي ١٥ يناير/كانون الثاني ٢٠٢٦، أرسلنا مجموعة أخرى من الأسئلة حول هذه القضايا، وحول سياسات وإجراءات حقوق الإنسان الخاصة بهم، وتلقينا ردًا في ١٩ يناير/كانون الثاني ٢٠٢٦.

ذكرت شركة العلاقات العامة التابعة لـ سيلبرايت، أن الشركة ترفض “التعليق على التفاصيل كسياسة عامة”، حتى بعد أن سألنا سيلبرايت عن إمكانية التنازل عن هذه السياسة من أجل تمكين الضحايا من المحاسبة.

من الجدير بالذكر، أن شركة سيلبرايت لم تقدم، حتى الآن، سوى إجابات عامة وغامضة وغير مدعومة بأدلة، في ردها على مراسلاتنا. تفشل سيلبرايت في الإيفاء بمتطلبات المبادئ التوجيهية للأمم المتحدة، التي تنص على أن الشركات “تضع سياسات وإجراءات بإمكانها أن تُظهر وأن تُثبت احترامها لمبادئ حقوق الإنسان بشكل عملي”، وذلك يتطلب أيضًا “توفير قدر من الشفافية والمحاسبة للأفراد والمجموعات التي قد تتأثر بالمنتجات، وكذلك لأصحاب المصلحة ذوي الصلة، بما في ذلك المستثمرين|.

٧. التوصيات

إلى سيلبرايت: فتح تحقيق في الأردن

في ضوء انتهاكات حقوق الإنسان المترتبة على إساءة استخدام أدوات سيلبرايت في الأردن، والتي كشف عنها هذا التقرير. ندعو سيلبرايت إلى فتح تحقيق مع عملائها في الأردن، حيث تُلزم المبادئ التوجيهية للأمم المتحدة بشأن الأعمال التجارية وحقوق الإنسان، الشركات بتوضيح كيفية تعاملها مع مخاطر الآثار الجسيمة، بما في ذلك، “منح المعلومات الكافية لتقييم مدى استجابة الشركة للأثر المحدد المتعلق بحقوق الإنسان”.

إلى سيلبرايت: إضافة علامة مائية افتراضيًا

تضمنت خطاباتنا إلى سيلبرايت -والتي طلبنا فيها ردًا على نتائج التحقيقات، النظر في إمكانية إضافة علامة مائية على الأجهزة التي تخضع لتقنيات سيلبرايت، بمعرّف فريد مرتبط بعميل محدد. نعتقد أن مثل هذا الإجراء، سيساعد في التحقيقات في الانتهاكات المحتملة، ويسهّل محاسبة عملاء محددين، في حال انخرطوا في عمليات تمثل إساءة لاستخدام تقنيات سيلبرايت. إلى جانب أن هذه العلامات المائية، بإمكانها أن تُثنى وتحد من الاستخدام غير القانوني والسري لأدوات سيلبرايت، كما توفّر للشركة إشارة واضحة عن مسؤوليتها الأساسية، إذا ما قررت التحقيق في إساءة مُبلغ عنها.

إلى الأفراد المعرّضون لخطر الاستخراج الجنائي:

في حال مصادرة أي جهاز، نوصي بتغيير كلمات مرور جميع الحسابات الموجودة على الجهاز فورًا، بما في ذلك، التي يمكن الوصول إليها عبر متصفح/ات الإنترنت الموجودة على الجهاز. في حال إعادة الجهاز مرة أخرى إلى الفرد، ننصح باستشارة خبير جنائي رقمي قادر على فحص الجهاز. بإمكان سيتيزن لاب من مساعدة أفراد المجتمع المدني في إجراء الفحوص اللازمة لأجهزتهم، كما بإمكاننا تقديم نصائح حول الخطوات التالية، وربما الإحالة إلى شركاء موثوقين للحصول على دعم إضافي، إذا لزم الأمر.

ننصح بشدة عدم اللجوء إلى خاصية “ضبط المصنع” قبل فحص الجهاز من الخبير المختص، حيث إن حذف جميع بيانات الهاتف بهذه الطريقة، ستجعل من المستحيل تتبع آثار الأنشطة التي حدثت على الجهاز خلال وقت المصادرة. قد يساهم هذا الفحص في فهم الإجراءات التي خضع لها الجهاز، بما في ذلك، مؤشرات على استخدام أدوات سيلبرايت. كما يساهم هذا الفحص في معرفة وجود أي شكل من التجاوز/التطفل أو إساءة استخدام أدوات الاستخراج الجنائي الرقمي.

علاوة على ذلك، تساهم مشاركة الأفراد الذين تعرضوا لانتهاكات الاستخراج الجنائي، في عمليات فحص الأجهزة من قبل الخبراء، في كشف ثغرات الأجهزة التي من المحتمل استغلالها بواسطة أدوات الاستخراج الجنائي. عادة، تمتلك مراكز الأبحاث مثل سيتيزن لاب، بروتوكولًا للإبلاغ عن مثل هذه الثغرات التقنية، إلى الشركات المصنّعة للأجهزة، مما يتيح لهم تطويرها وإصدار تحديثات لسد الثغرات الأمنية، الأمر الذي يُعزز الحماية الرقمية ويجعل الأجهزة أكثر أمانًا لجميع المستخدمين.

ننصح الأفراد المعرضين لخطر مصادرة أجهزتهم، استشارة خبراء تقنيين. وقد تساهم النصائح التالية، في تقليل احتمالية نجاح أدوات الاستخراج الجنائي، في حال تجاوز قفل الجهاز والوصول إلى البيانات. من المهم الإشارة إلى أن تلك الإجراءات وقائية، لكنها لا تمنع بشكل قطعي احتمالية الوصول الجنائي الرقمي.

- المحافظة على تحديث نظام تشغيل الهاتف.

- إنشاء رمز مرور قوي للجهاز (يُفضل أن يكون رمزًا هيجينًا من الأحرف والأرقام).

- تفعيل خاصية Lockdown Mode أو نمط القفل المتاحة في هواتف الآيفون فقط.

- تفعيل خاصية Advanced Protection أو الحماية المتقدمة المتاحة على أجهزة الأندرويد (الإصدار ١٦ والإصدارات الأحدث)

في حال كنت مضطرًا إلى الوجود في مكان يرتفع فيه خطر المصادرة (كمراكز الشرطة أو المعابر الحدودية)، فننصح بشدة، بإطفاء الجهاز تمامًا. وبشكل عام، ننصح الأفراد المعرضين لخطر المصادرة، إلى تقليل كمية البيانات الحساسة التي يمكن الوصول إليها عبر هواتفهم، حيث إنها الأكثر عرضة لخطر المصادرة.

إلى مطوّري التطبيقات

- ينبغي على مطوري تطبيقات المراسلة، تطبيق خاصية تسمح للمستخدمين، مسح الأعضاء الآخرين في مجموعات المحادثة (في حال صودرت أجهزتهم).

- ينبغي على مطوّري تطبيقات وسائل التواصل الاجتماعي، تطبيق خاصية تسمح للمستخدمين الموثّقين، تعطيل حساباتهم عن بعد ومنع أجهزة محددة من الوصول إليه.

إلى مطوري أنظمة التشغيل

- بحث جدوى إضافة خاصية تسمح باستخدام رموز مرور في حالات الطوارئ أو الإكراه Duress PIN، بحيث يتم مسح بيانات الهاتف عند إدخال هذا الرمز عبر شاشة الهاتف.

- من الضروري توفير خاصية لتقييد وضع اليو إس بي في جميع أنظمة التشغيل USB restricted mode.

إلى المنظمات التي لديها خطوط مساعدة معنية بقضايا الأمن الرقمي

التأكيد على الأفراد الذين يطلبون المساعدة بعد مصادرة أجهزتهم، ألا يقوموا بإعادة ضبط المصنع للجهاز عند استرجاعه. تلك العملية تؤدي عادة إلى محو جميع الآثار، وتعجل من المستحيل على المختصين تتبع نشاط الأجهزة خلال فترة المصادرة.

نقدم فيما يلي، مجموعة من الأسئلة التي قد تساهم في التحقيق والدعم الذي يمكن تقديمه:

- ما هو نوع الجهاز المُصادر؟ (نظام التشغيل، وربما الإصدار)

- ما هي الفترة الزمنية لمصادرة الجهاز؟

- ما هو تاريخ المصادرة وتاريخ استرجاع الجهاز؟

- محاولة تضمين اليوم والشهر والسنة بدقة.

- تدوين وقت المصادرة ووقت استرجاع الجهاز، حسب التوقيت المحلي، إذا كان ذلك ممكنًا (في حال تذكر طالب المساعدة لتلك المعلومات).

- ما هو تاريخ المصادرة وتاريخ استرجاع الجهاز؟

- ما هي حالة الجهاز وقت المصادرة؟

- كل كان محميًا برمز مرور وقت مصادرته؟

- إذا كان محميًا، فما مدى طول وتعقيد رمز المرور؟

- هل طلبت السلطات المُصادرة للجهاز الإفصاح عن رمز المرور؟

- هل أفصح الشخص للسلطات عن رمز المرور؟

- هل كان الجهاز في وضع التشغيل أو الإطفاء وقت المصادرة؟

- إذا كان في وضع التشغيل، فهل تم فتحه Unlocked مرة واحدة على الأقل، أم تمت إعادة تشغيله Restarted؟ (AFU or BFU)

- إذا كان الجهاز المُصادر في وضع التشغيل وفي حالة “بعد الفتح الأول AFU”، فهل كان مقفلًا أو غير مقفل عند المصادرة؟

- إذا كان الجهاز المُصادر في وضع التشغيل وفي حالة “بعد الفتح الأول AFU”، فهل كان القفل البيومتري مفعلًا؟ Biometric Lock Enable?

- كل كان محميًا برمز مرور وقت مصادرته؟

شكر وتقدير

نود التقدم بالشكر إلى لويس فيرناندو غارسيا Luis Fernando Garcia، وزميل آخر (فضّل حجب هويته) على جهودهم في مراجعة هذا التقرير.

الملحقات: مؤشرات الاختراق

iOS Lockdown Records

Host ID: 9016926980658937761372207

System BUID: 30313996-42072961236303456

iOS Crash Logs

Process name: mnm

Service name: com.cellebrite.bruteforce

Android Package

Package ID: com.client.appA

ملاحظة بخصوص الترجمة العربية:

هذه ترجمة غير رسمية للتقرير الأصلي الصادر باللغة الإنجليزية. من المحتمل ألا تكون هذه الترجمة دقيقة كليًا. الغرض من هذا النص، هو توفير فهم أشمل لأبحاثنا. في حال وجود أي تعارض أو غموض في المحتوى، يُرجي مراجعة النسخة الإنجليزية التي يُعتد بها رسميًا في هذا التقرير.