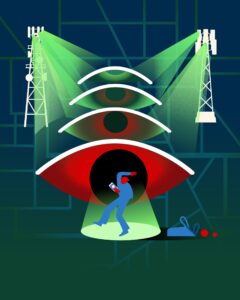

Proyecto Torogoz

Hackeo extensivo de los medios de comunicación y la sociedad civil en El Salvador con el programa espía Pegasus

El Citizen Lab y Access Now han confirmado 35 casos de periodistas y miembros de la sociedad civil salvadoreña cuyos teléfonos fueron infectados con el programa espía Pegasus del NSO entre julio del 2020 y noviembre del 2021. Hemos compartido una muestra de nuestros datos forenses con el Laboratorio de Seguridad de Amnistía Internacional, el cual confirma de forma independiente los hallazgos.

Hallazgos

- El Citizen Lab y Access Now han realizado una investigación conjunta sobre el uso de Pegasus para el hackeo en El Salvador en colaboración con Frontline Defenders, SocialTIC y la Fundación Acceso.

- Hemos confirmado 35 casos de periodistas y miembros de la sociedad civil cuyos teléfonos fueron infectados con el programa espía Pegasus del NSO entre julio del 2020 y noviembre del 2021. Compartimos una muestra de nuestros datos forenses con el Laboratorio de Seguridad de Amnistía Internacional, el cual confirma de forma independiente nuestros hallazgos.

- Los objetivos del hackeo incluían a periodistas de El Faro, GatoEncerrado, La Prensa Gráfica, Revista Digital Disruptiva, Diario El Mundo, El Diario de Hoy, al igual que dos periodistas independientes. El hackeo también apuntó hacia la sociedad civil, teniendo en mira a la Fundación DTJ, Cristosal y una otra ONG.

- El hackeo tuvo lugar mientras las organizaciones reportaban sobre temas delicados relacionados a la administración del presidente Nayib Bukele, por ejemplo cuando se informaba sobre un escándalo relacionado con la negociación del gobierno de un “pacto” con la banda MS-13 para reducir la violencia y asegurar el apoyo electoral.

- Aunque a menudo no se dispone de pruebas que vinculen una infección concreta con un cliente de Pegasus en particular, en este caso identificamos a un cliente de Pegasus que opera casi exclusivamente en El Salvador desde al menos noviembre del 2019 al que llamamos TOROGOZ. Nuestro informe conecta a este operador con un intento de infección contra El Faro.