أزمة مرورية

أجهزة ساندفين باكيت لوجيك استُخدمت لنشر برامج التجسس الحكومية في تركيا وإعادة توجيه المستخدمين المصريين إلى الإعلانات التابعة لها؟

يشرح هذا التقرير تحقيقنا عن استخدام واضح لأجهزة فحص عميق للحزم (DPI) من شركة ساندفينبروكيرا لنشر البرامج الضارة في تركيا وبشكل غير مباشر إلى سوريا، وجمع الأموال سرا من خلال الإعلانات التابعة لتعدين العملات الرقمية في مصر.

يشرح هذا التقرير تحقيقنا عن استخدام واضح لأجهزة فحص عميق للحزم (DPI) من شركة ساندفينبروكيرا لنشر البرامج الضارة في تركيا وبشكل غير مباشر إلى سوريا، وجمع الأموال سرا من خلال الإعلانات التابعة لتعدين العملات الرقمية في مصر.

الكتّاب: بيل مارزاك, جايكب داليك, سارة ماككون, ادام سينفت, جون سكوت رايلتون, رون ديبرت

1. ملخص

هذا التقرير يشرح كيف قمنا بفحص شبكة الانترنت للكشف عما يبدو أنه استخدام لأجهزة ساندفاينبروكيرا الخاصة “بفحص عميق للحزم” (Deep Packet Inspection) في نشاطات مشبوهة أو مريبة، على الأغلب من قبل حكومات أو مخدمات الإنترنت في بلدين.

1.1 تركيا

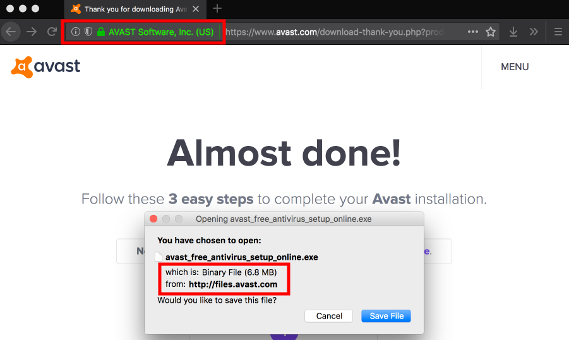

عثرنا على مجموعة من الأجهزة (middleboxes) ضمن شبكة تورك تيليكوم، كانت هذه الأجهزة تستخدم لإعادة توجيه المستخدمين الذين يقومون بتحميل برامج من الإنترنت إلى نسخ أخرى مدمجة من البرنامج تحتوي على البرنامج المطلوب وبرنامج تجسس بنفس الوقت. برنامج التجسس الذي تم اضافته من قبل المشغّلين شبيه بذلك المُستخدم في هجمة StrongPity APT. قبل الانتقال إلى برنامج StrongPity قام المشّغلون باستخدام برنامج فينفيشر للتجسس و “الاعتراض القانوني”، والذي تؤكد فينفيشر أنه يباع فقط لجهات حكومية.

قام المستخدمون المستهدفون في تركيا وسوريا بتحميل برامج من المواقع الرسمية لهذه التطبيقات والتي تشمل : مضاد فيروسات افاست, سي كلينر, متصفح اوبرا, و برنامج 7-Zip لفك الضغط. تم تحويلهم بشكل صامت إلى نسخ خبيثة وذلك عبر حقن إعادة توجيه (http redirect). عملية إعادة التوجيه هذه ممكنة بسبب المواقع الرسمية لهذه البرامج، على الرغم من أنهم يقدموا دعم HTTPS إلا انهم يقومون بإعادة تحويل المستخدمين إلى صفحات HTTP للتحميل بشكل افتراضي.

إضافة لذلك، أعيد توجيه المستخدمين المستهدفين في تركيا وسوريا والذين قامو بتحميل البرامج من موقع Download.com (منصة تحميل برامج من CNET) ايضاً إلى نسخ خبيثة تحتوي فيروسات.

موقع download.com لا يبدو انه يدعم https على الرغم من أنه يقّدم روابط “تحميل آمن”(1).

عندما قمنا بفحص الانترنت في تركيا, اكتشفنا بأن عملية حقن الملفات الخبيثة تحدث على الأقل في 5 مناطق. فبالإضافة إلى المستهدفين في تركيا، هنالك أيضاً مستخدمون موجودون فعلياً في سوريا، يستخدمون الانترنت المرسل من تركيا بواسطة مشتركي تورك تيليكوم عبر الحدود عبر اتصال Wi-Fi موّجه. في حالة واحدة، مئات المستخدمين من سوريا يتشاركون بعنوان IP تركي واحد. بالاعتماد على المعلومات المتاحة للعموم، على الأقل عنوان IP واحد يبدو أنه يستخدم من قبل قوات وحدات حماية الشعب (ميليشيا كردية).[قوات وحدات حماية الشعب يتم استهدافها من قبل القوات الجوية والارضية التركية ضمن حملة بدأت في كانون الثاني 2018]. وهناك ايضاً استهداف لمناطق غير مسيطر عليها من قبل وحدات حماية الشعب, مثل المناطق المحيطة بمدينة إدلب.

1.2 مصر

عثرنا على (middle boxes) مشابه في نقطة حدودية في تليكوم مصر. هذه الاجهزة تم استخدامها لإعادة توجيه مستخدمي العديد من مزودي خدمة الإنترنت إلى إعلانات وسكربتات تعدين عملات رقمية. الهيكلية المصرية (والتي اصطلحنا على تسميتها خرطوم الإعلانات AdHose) تحتوي على نمطين: نمط “الرشّ” بحيث تقوم بتحويل الزوار بشكل جماعي إلى إعلانات لفترة قصيرة من الزمن، والنمط الثاني “التنقيط” حيث يتم استهداف بعض موارد الجافا سكربت في المواقع وإبطالها بغاية حقن إعلانات. من المرجح أن AdHose هي محاولة لجمع الأموال سرا.

1.3 تكنولوجيا تطابق أجهزة ساندفاين باكيت لوجيك Sandvine PacketLogic

بعد تحقيق موسّع ومكّثف، تمكننا من مطابقة الخصائص المميزة لأجهزة middleboxes في تركيا ومصر مع اجهزة ساندفاين باكيت لوجيك (Sandvine PacketLogic). أجهزة ساندفاين باكيت لوجيك قادرة على إعطاء الأولوية لأنواع مختلفة من حركة المرور على الإنترنت و تحليلها وحظرها وحقنها وتسجيلها. الشركة التي تصنّع أجهزة باكيت لوجيك كانت تعرف سابقاً باسم بروكيرا نيتورك (Procera Networks), ولكن تمت إعادة تسميتها مؤخرًا باسم Sandvine بعد قيام شركة أسهم خاصة مقرها في الولايات المتحدة تدعى Francisco Partners ، بالاستحواذ على الشركة المالكة Procera وعلى شركة Sandvine لأجهزة الشبكات ودمجت الشركتين في عام 2017. لدى شركة Francisco Partners العديد من الاستثمارات في شركات تقنية ثنائية الاستخدام، تشمل بعض مزودي أدوات مراقبة الانترنت مثل مجموعة NSO الإسرائيلية التي تطور وتبيع أدوات تجسس للهواتف. تم استخدام أدوات مجموعة NSO للتجسس في العديد من البلدان للتجسس على صحفيين، ومحامين، ومدافعين عن حقوق انسان.

في مقالة تعود لعام 2014 ذكرت صحيفة تركية بأن تركيا بدأت مفاوضات مع بروكيرا لشراء نظام باكيت لوجيك لأهداف المراقبة والرقابة, الصفقة سببت الذعر داخل الشركة.

1.4. حجب محتويات سياسية وحقوق انسان

في تركيا ومصر، عثرنا على أجهزة تطابق بصمة جهاز Sandvine PacketLogic الموجود لدينا، تقوم هذه الأجهزة بحجب محتويات سياسية، صحفية، ومحتويات متعلقة بحقوق الإنسان.

في مصر،استخدمت هذه الأجهزة لحجب العشرات من المواقع الإخبارية، والسياسية والحقوقية. مثل مواقع مراسلون بلا حدود، والجزيرة، ومدى مصر، وهفنغتون بوست عربي، وهيومن رايتس ووتش. أما في تركيا فقد استخدمت هذه الأجهزة لحجب مواقع مثل ويكيبيديا، ومؤسسة الاذاعة الهولندية (NOS)، وكذلك موقع حزب العمال الكردستاني (PKK).

1.5 موظفو ساندفاينبروكيرا على الارض؟

عبر بحث على موقع لينكدإن عن “Procera Networks” اكتشفنا “مهندس حلول” في اسطنبول, تركيا وبالبحث عن “Sandvine” سابقاً Procera Networks وجدنا “مهندس مقيم – مستوى عال” في مصر. صفحة “التوظيف” في ساندفاين تشرح مسؤوليات “مهندس عمليات مقيم”, وتشمل هذه المسؤوليات “القيام بأنشطة قائمة على العمليات، أو الإقامة في موقع العميل” وأيضاً “العمل عن كثب مع عمليات العملاء وفرق التطوير”. نشرة “حالات الاستخدام” (2) الإعلانية لبروكيرا تحتوي على فقرة عن “الامتثال للرقابة – منع الوصول” حيث تذكر بأن الشركة تقدّم “خدمات مهندس مقيم” لدعم المهام الحكومية لعملاء بروكيرا التي تتطلب حجب خدمات مثل VPN او المكالمات عبر الإنترنت (VoIP). في ضوء هذه المعلومات, قمنا بإرسال رسالة إلى ساندفاين في 12 شباطفبراير 2018، سألناها إن كانت ساندفاين تقدّم خدمات “مهندس عمليات مقيم” أو أي موظف دعم في تركيا أو مصر. ساندفاين لم تجب على هذا السؤال. ويثير احتمال العمل من داخل البلد، -لا سيما على مستوى مقدم خدمات إنترنت- التساؤلات بشأن معرفة الشركة بالأنشطة ذات الأثر الكبير على حقوق الإنسان أو المشاركة فيها.

رسائلنا المرسلة بتاريخ 12 شباطفبراير 2018 إلى ساندفاين وفرانسيسكو براتنرز (Francisco Partners) لخّصت الاكتشافات في تقريرنا، واحتوت على اسئلة مفصّلة عن اكتشافاتنا وعن ممارسات المسؤولية الاجتماعية للشركة. في رسالة بتاريخ 18 شباطفبراير 2018 من ساندفاين لخّصت البيانات في رسالتنا بأنها “كاذبة، و مضللة، وخاطئة” وطالبتنا بإعادة جهاز باكيت لوجيك المستعمل الذي استخدمناه لتأكيد إسناد البصمة الرقمية. في 20 شباطفبراير 2018 قامت شركة فرانسيسكو براتنرز بإرسال رسالة تحتوي على ردهم, تذكر فيه أن الشركة “تدرك أهمية حوكمة الشركات والمسؤولية الاجتماعية”. جميع مراسلاتنا مع ساندفاين وفرانسيسكو براتنرز تم مناقشة تفاصيلها في القسم 7.

الهوامش

(1) النص “تحميل آمن” يظهر عندما يقوم الزائر بوضع المؤشر على رابط “تحميل الآن” عند تحميل ملف من موقع download.com

(2) تم العثور عليها عبر بحث على غوغل, رابط النشرة الدعائية تحوي على معرّف Hubspot (482141) ويمكننا مشاهدته نفسه في الكود المصدري (html) للموقع https://sandvine.com/, وبالتالي استنتجنا ان هذه النشرة الدعائية هي نشرة رسمية.

Note on Translation: This is an informal translation of the original report in English. This informal translation may contain inaccuracies. It is intended only to provide a basic understanding of our research. In the event of a discrepancy or ambiguity, the English version of this report prevails.